はじめに…

クラウドやレンタルサーバなどでホームページやVPNサーバ、各種サービスを稼働させている方は非常に多いと思います。しかし、インターネットに公開するということは、グローバルIPアドレスを付与するので、世界中どこからでもアクセスが可能な状態になります。

この場合、ファイヤーウォールなどでサービスの待ち受けポートなどにアクセスの制御することで、リスクを最小限に減らすことができます。

しかし検査とはいっても、不用意に公開してしまったポートがあるかどうかを調べるのは、経験がない方にとっては難しいことです。そこで今回は簡単に検査が可能なParrotOSを使用して簡単に検査をする手順を記載しようと思います。

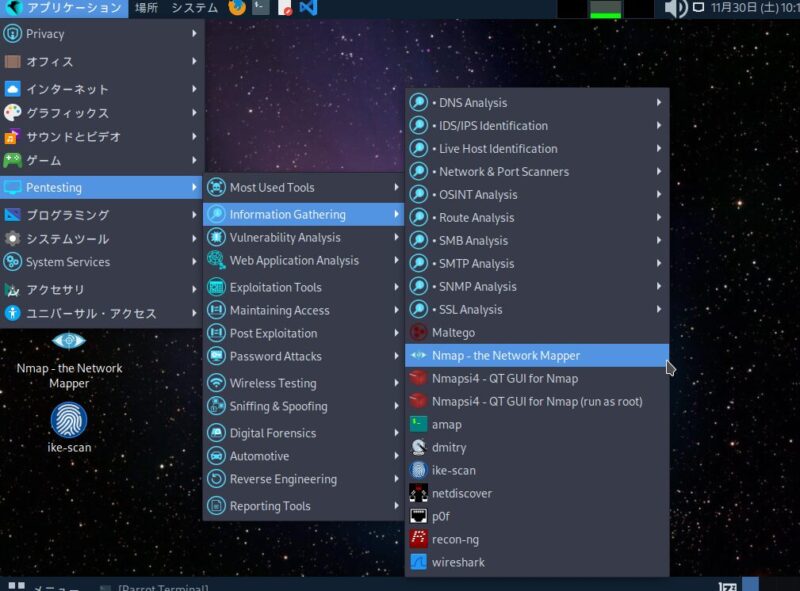

ParrotOSとは

ParrotOSとはセキュリティテストに特化したLinuxディストリビューションです。Debian系Linuxベースなので、弊社で使用しているUbuntuやAlmaLinux(RHEL系)とはコマンドが違ったりします。

ParrotOSの他にもKali Linuxという同じようなOSがありますが、使いやすさ(日本語対応)の点からParrotOSを使うことをお勧めいたします。

インストール

公式サイト(https://parrotsec.org)からインストールします。

ダウンロードをクリック

Liveをクリック

エディションはSecurityをクリック

ダウンロードが始まっていると思います。

Hyper-Vの準備

WindowsではおなじみのハイパーバイザーHyper-Vを使って仮想マシン(VM)を作成します。固定IP付与のため、あらかじめNATネットワーク作成しておくことをお勧めします。以下のリンクを参照ください。すぐに使いたいという方はデフォルトスイッチでも問題ありません。

https://qiita.com/type93/items/b8e653a20644092e34b0

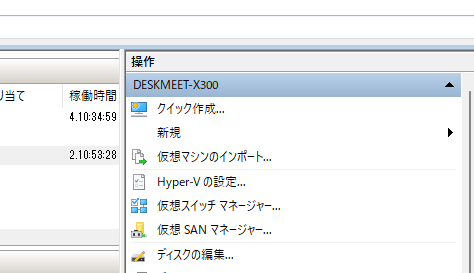

新規をクリック

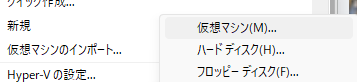

仮想マシンをクリック

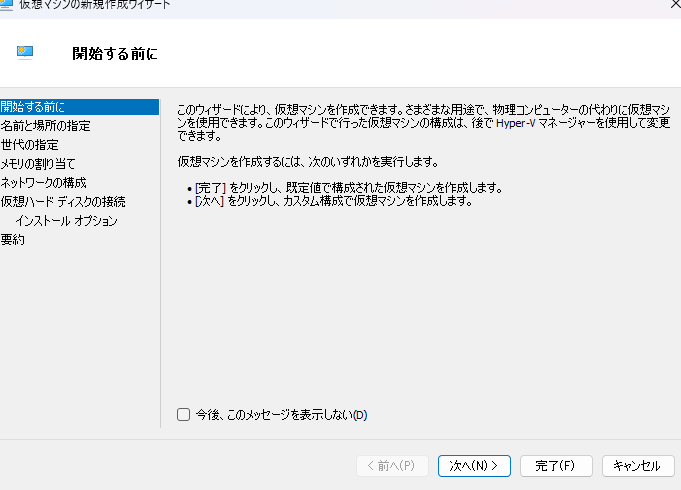

次へ

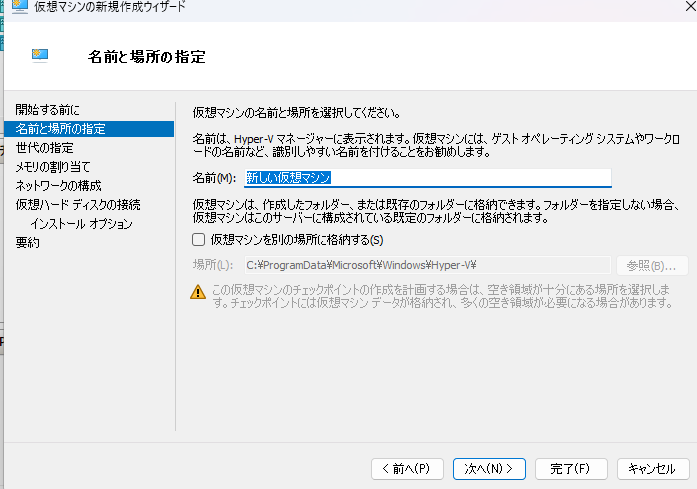

仮想マシン名を決定。今回はParrotOSとします。

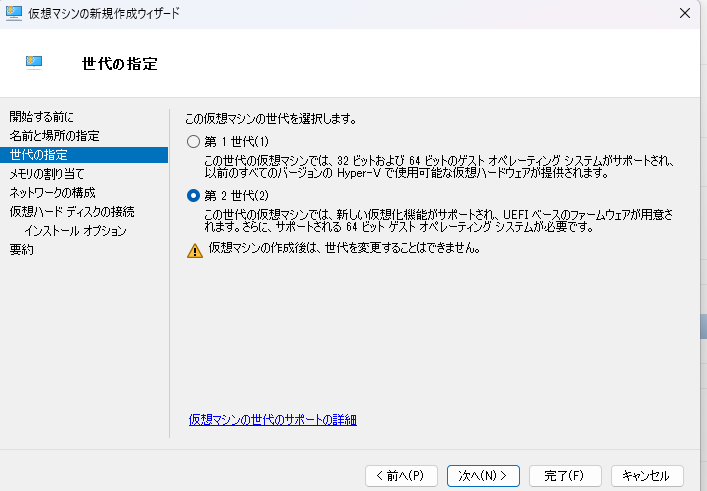

2世代を選択

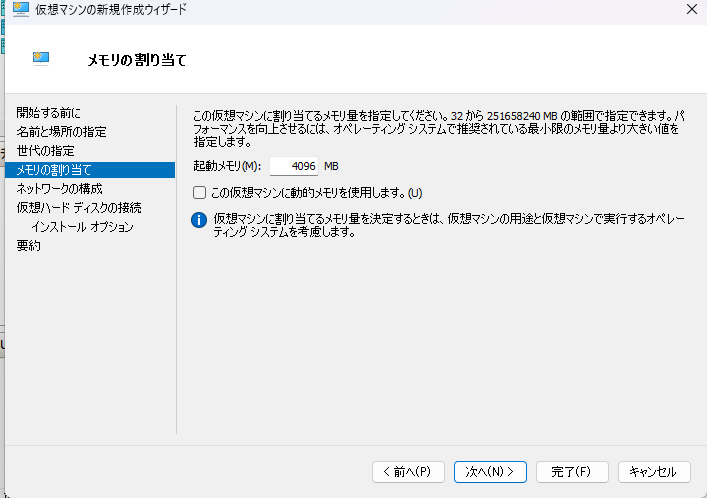

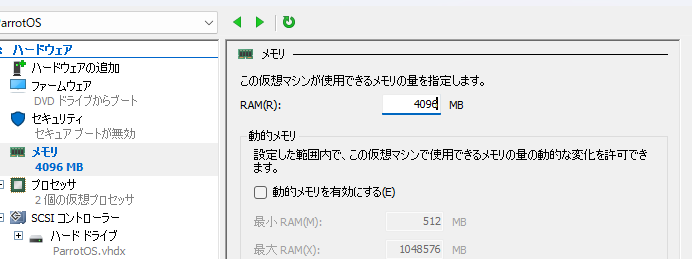

メモリは4096MBで動的メモリのチェックは外します

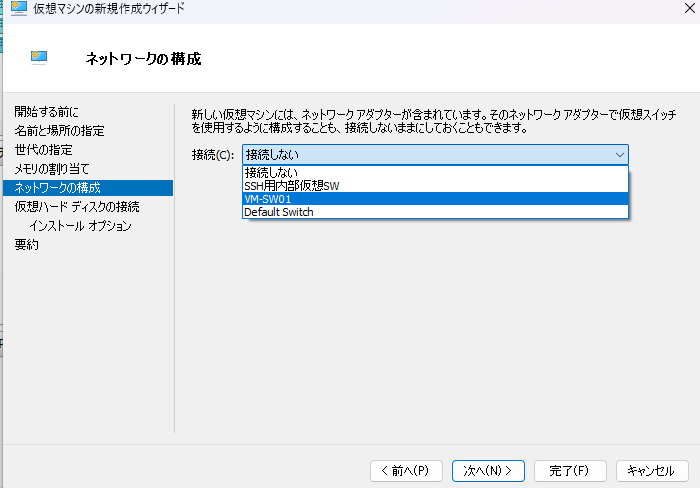

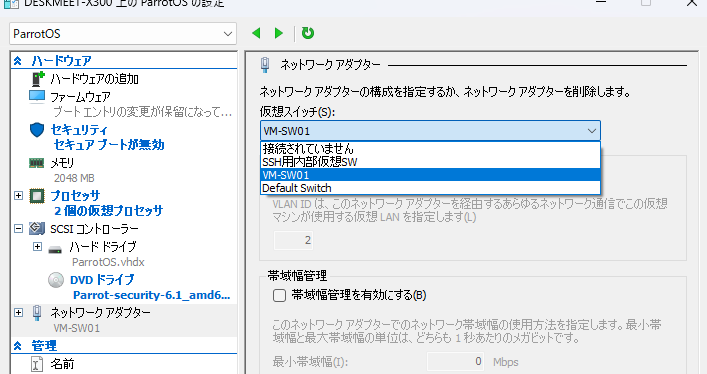

ネットワークアダプタ(仮想スイッチ)は先ほど作ったNATネットワークの仮想スイッチを選ぶか、作っていない方はDefault Switchを選択

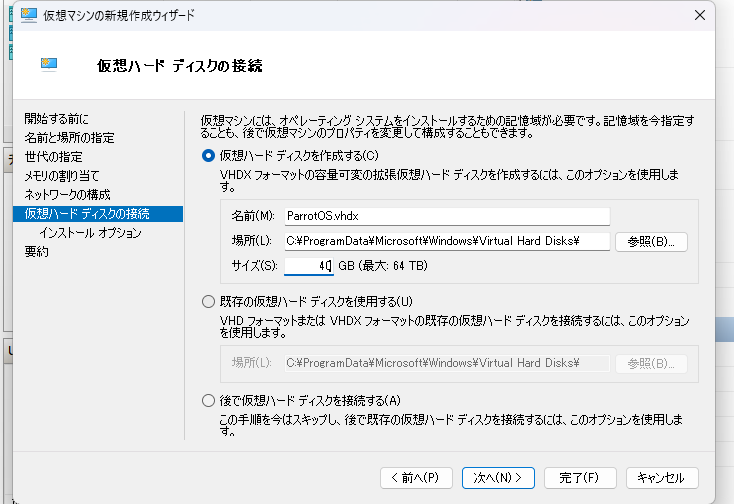

ディスクサイズは40GBほどあれば十分です。

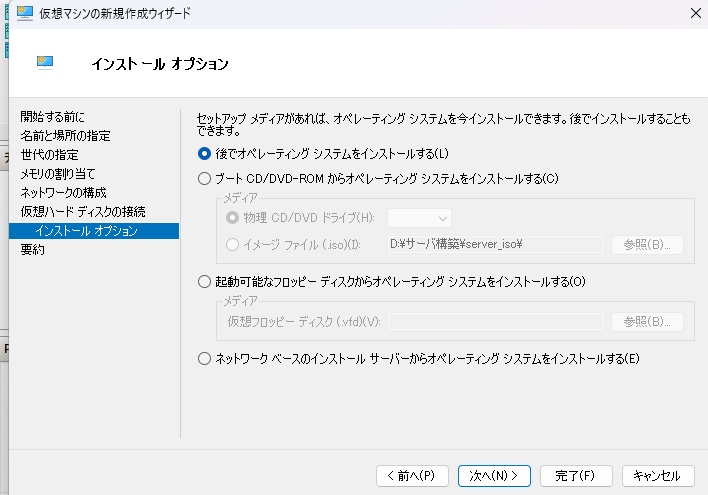

次へ

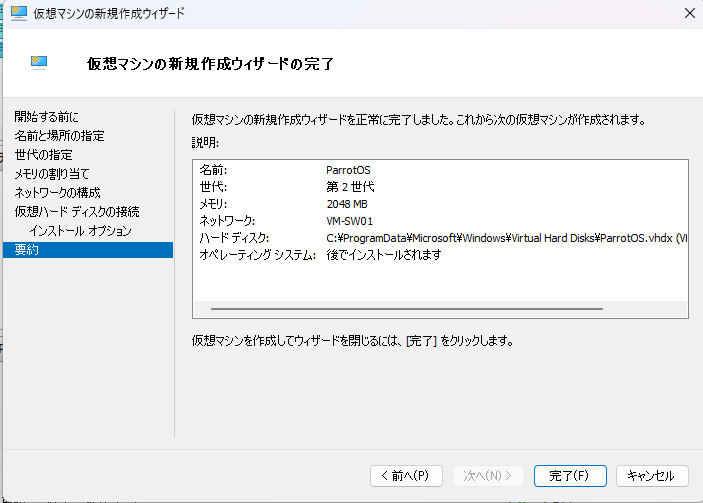

完了

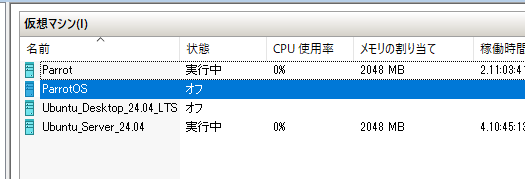

仮想マシンが作成できました

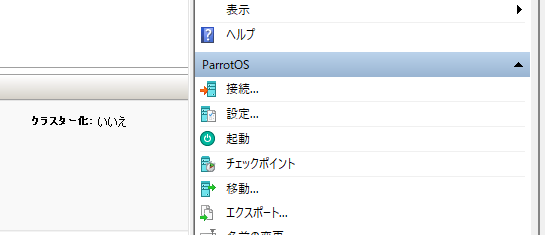

設定を押下

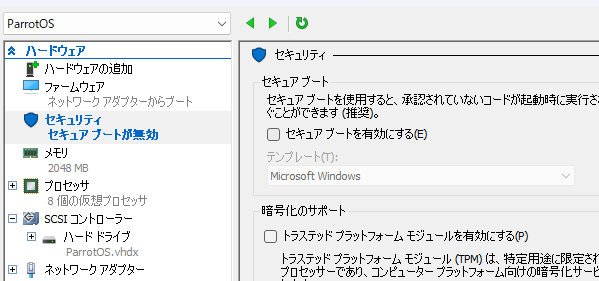

セキュアブートは無効

メモリは4096MBを確認します。

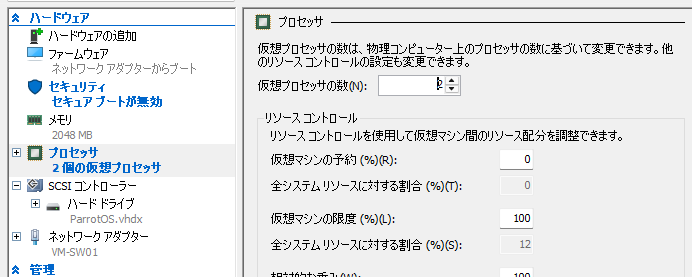

プロセッサは2個

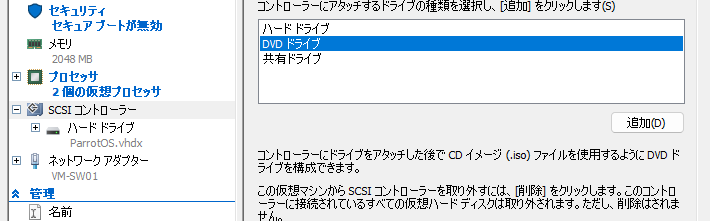

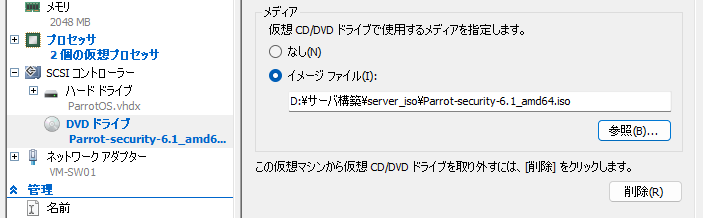

SCSIコントローラーでDVDドライブを追加

先ほどインストールしたISOファイルを選択します。

ネットワークアダプタを選択(NATネットワーク作成した方はそれを選択。それ以外の方はDefault Switch)

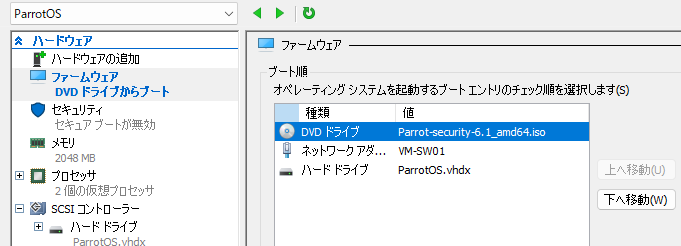

ファームウェアでDVDドライブをいちばん上に移動させる

OKを押下

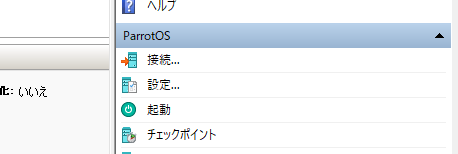

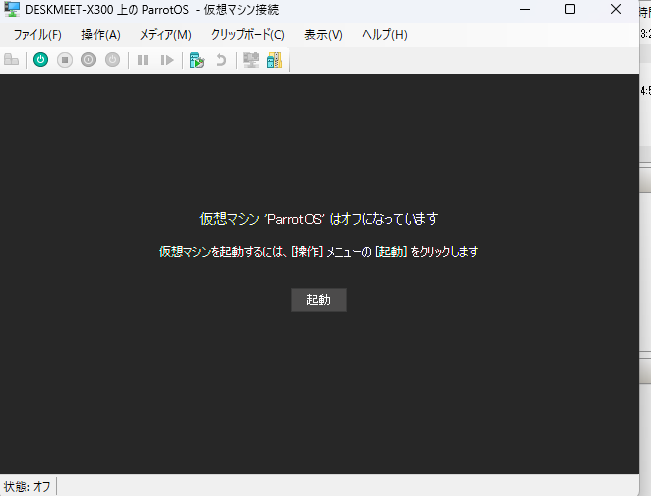

接続を押下

起動を押下

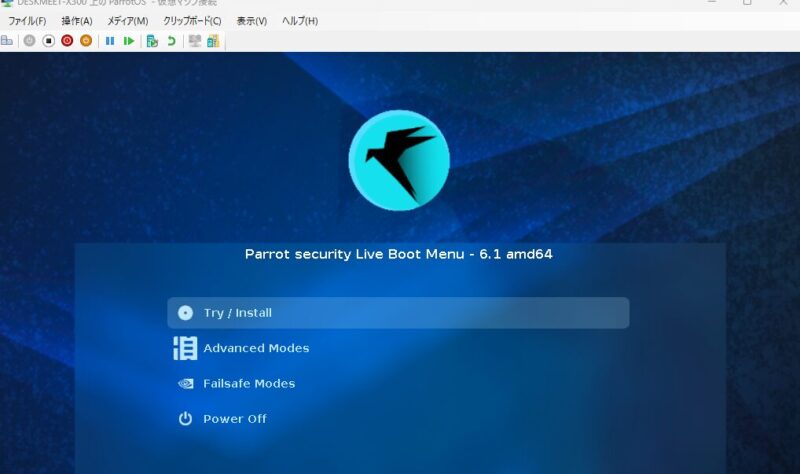

try/installでエンター

かっこいい表示ですね!

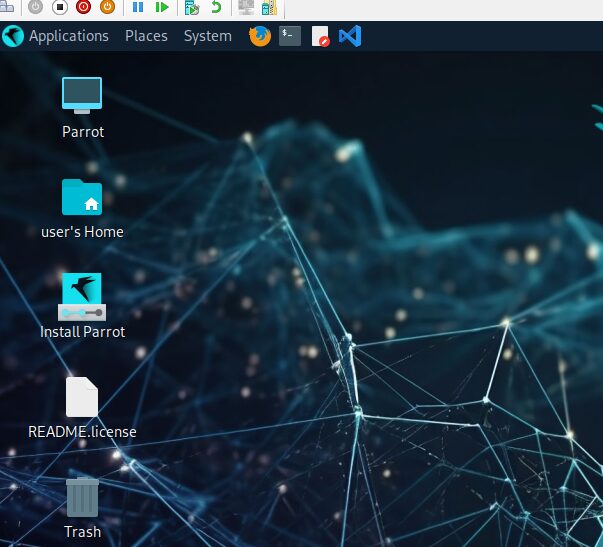

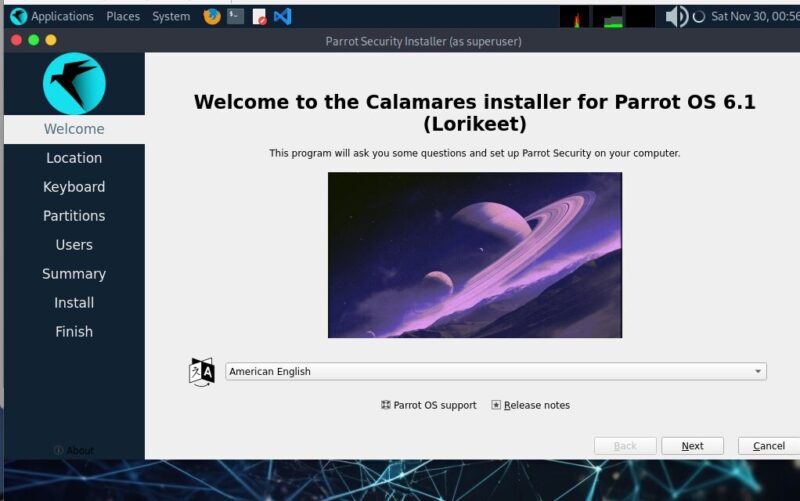

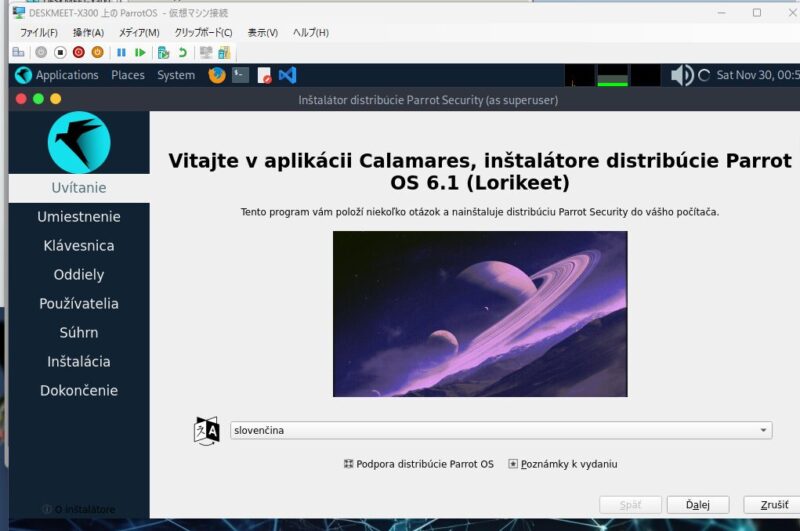

install Parrotを選択

言語選択を変えればすぐ日本語で扱うことができます。

次へ

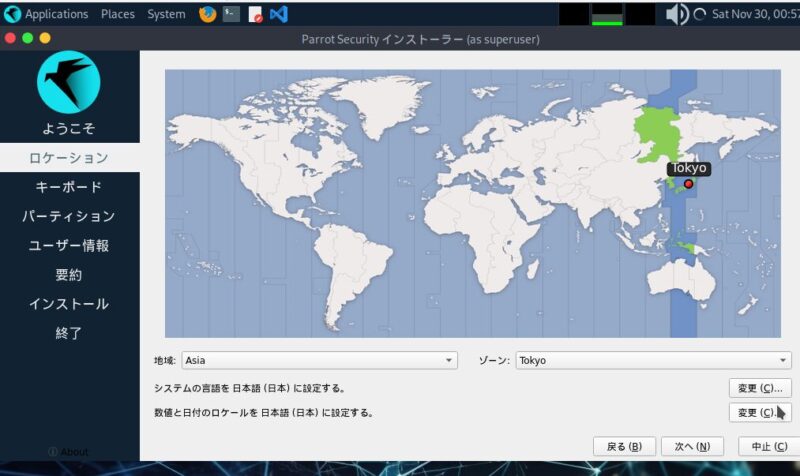

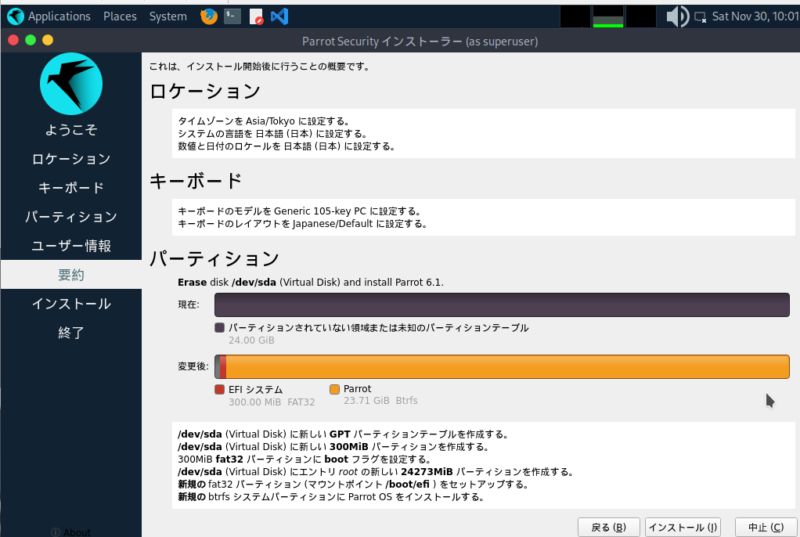

Asia/Tokyoに設定

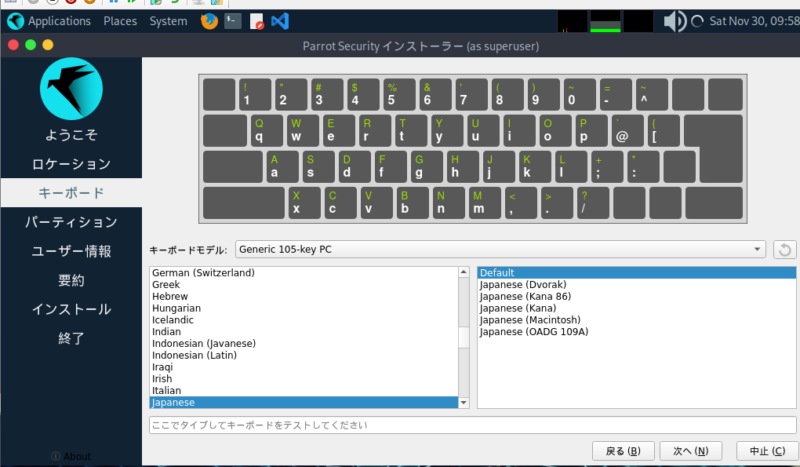

次へ

ディスクの消去を選択。次へ ※右上のDisconnectedはIPアドレス付与後には解消されるので無視でOKです。

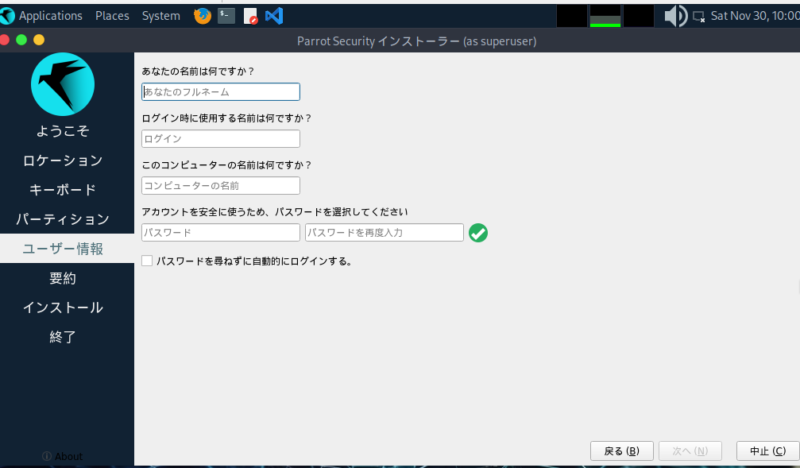

こちらはお好みで設定してください

インストールを押下

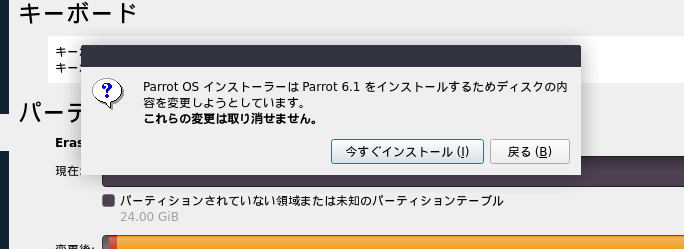

今すぐインストール

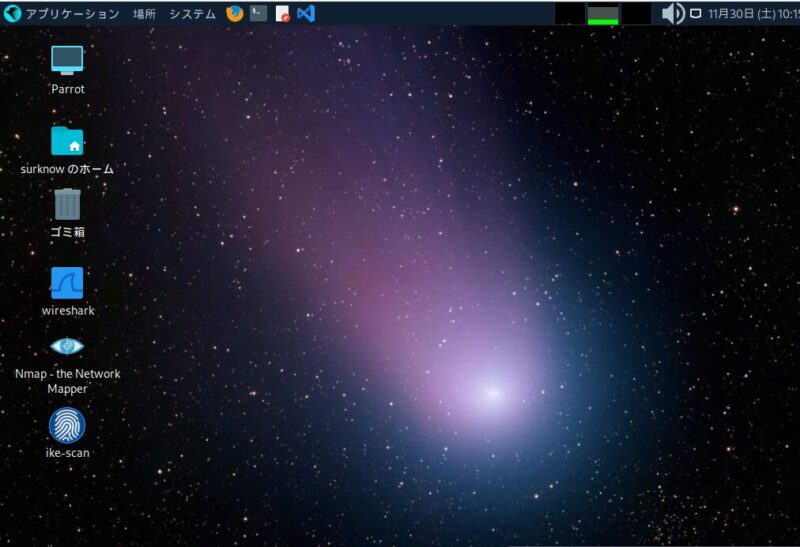

インストール完了したらログインしてみましょう

Nmapを使ってポートスキャンする

Nmapというソフトを使用して、意図しないポートが開いていないかを検査します。

※ここからは、法律を守って作業しましょう。不用意に行うと罪に問われることがあります。なお、自己責任で記事内容は取り扱いをしてください。弊社では責任は負いかねます。

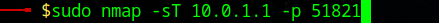

ここではクラウドにあるグローバルIPアドレス(ここでは仮に10.0.1.1とします。)の51821/TCPでサービスが待ち受けているとします。基本的にはVPNを経由してのみアクセス許可の設定としているのでVPNを接続しないとアクセスできないはず、という想定で検査していきます。

※繰り返しになりますが、ここで使うグローバルIPアドレスは記事を読んでいるあなたが保有しており、他人のものではないことを確認してください!他人の環境で実施した場合は罪に問われる恐れがあります。もし不安な場合はお問い合わせください。

では検査していきましょう。

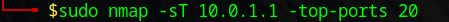

VPN接続はせず、インターネット経由で検査します。ターミナルには以下のように打ち込みます

エンターして検査します。

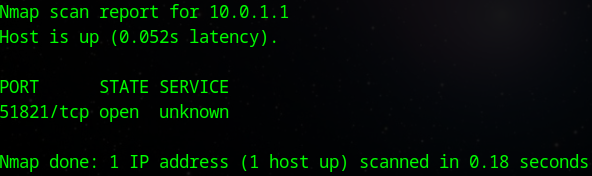

以下の表示で「filtered」となっていれば意図したとおりの動作です

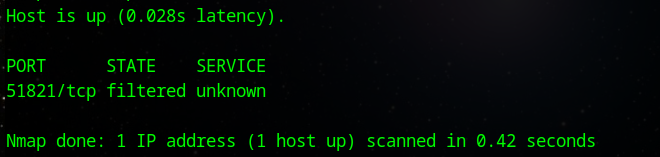

しかし、以下のように出た場合はファイヤーウォールの再確認が必須です。

これはグローバルIPアドレス(仮)10.0.1.1の51821/TCPが世界中に向けて公開された状態です。つまり上記の想定では意図している動作ではありません。

ParrotOSではこのような形で簡単に検査が可能です!!

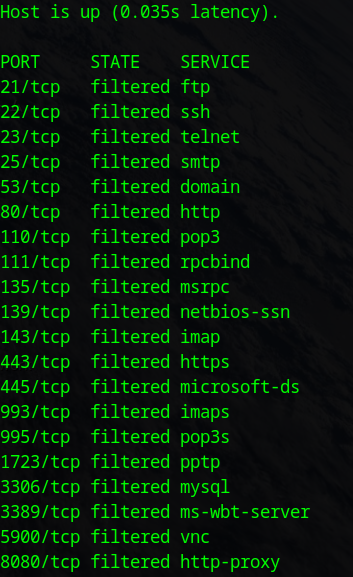

また以下のようにポート範囲を指定した検査も可能です。

こちらはITサービスでよく使われるポートを検査してくれます。

以下では4500~51820/TCPまで検査するようにするコマンドです。※終了まで時間かかります。

終わりに

いかがでしたでしょうか?

ParrotOSを使うことで簡単にセキュリティの検査ができます。便利ですね!ただ、忘れないでいただきたいのは、悪いこともできてもしまうことです。ITはマナーや倫理、法律を守って扱いましょう!

この記事が、誰かの役に立てば幸いです。

弊社では人と人とのつながりを大事にしております。

ご質問やお問い合わせ、またネットサーフィンで偶然見つけた方、一緒に勉強する仲間が欲しい方、IT関係の友人が欲しい方まで気軽にコンタクトいただければと思います!!